Web Proxy

¿Qué es el web proxy?

El Web Proxy realiza la función de caché de objetos de Internet almacenando los objetos de Internet solicitados, es decir, los datos disponibles a través de protocolos HTTP y FTP en un sistema ubicado más cerca del destinatario que el sitio del que se originan los datos.

¿Qué es el DNS Cache?

Los navegadores se apoyan en la caché de DNS para llevarnos a nuestros sitios web favoritos.

La caché de DNS es un registro de las webs que hemos visitado. Cuando queremos ir a una web desde el navegador, este registro será el primer sitio donde se mirará. Si no hemos accedido nunca a dicha web, entonces usará el servicio de resolución de nombres.

¿Qué podría pasar si no bloqueo el acceso a estos servicios desde mi servidor Mikrotik ?

Si usted cuenta con IP Publica asignada en su RB Administrador o balanceador y no cuenta con ninguna regla firewall por te proteja contra atacantes (bots) aparte de que es una mala práctica, es muy lógico que entren atacantes a ingresar cualquier script malicioso para su beneficio.

Para este tema ejemplo si no tienes una regla que proteja el web Proxy cualquier tipo de spyware, malware o virus en general, podría informar esta falla de seguridad en nuestro servidor y aprovecharse de nosotros haciendo peticiones de forma masiva desde nuestro web proxy a internet, es decir los atacantes simulan 1 mil, 5 mil, 10 mil, 30 mil peticiones a nuestro proxy, y si uno se pone a pensar es algo tonto ya que no tenemos 1 mil clientes, ni 30 mil clientes que se estén conectando al momento, cuando lo regular si tengo 1000 clientes las peticiones proxys por lo minino deben de ser hasta 200 a 400 al momento por decir. Obviamente nos está consumiendo nuestra propia línea, y con más énfasis, nuestro escaso upload.

¿Cómo detectar que estoy siendo atacado por estos servicios?

Cuando esto ocurre, se siente una extraña lentitud, y un uso bastante desproporcionado del upload del WAN respecto al upload de la interfaz de los clientes. Si una página como Google le impide el acceso puede ser que se haya etiquetado su IP publica en una blacklist (Lista negra) la cual le impedirá el acceso a la página hasta que ingrese un re-capcha. Esto aplica de igual forma con servicios como Netflix los cuales no importa que intente ingresas desde la aplicación móvil o bien el programa para PC (mientras estén saliendo a internet por medio de la IP publica).

Nota

Todo esto de que atacantes entren por tu web proxy para hacer Spam, y esto ocasione lo mencionado arriba que tus clientes no puedan ingresar a Netfilx porque los bloquea o que Google les pida re-capcha por sesión. Esto no tiene ninguna relación con usar WispHub, Ya que WispHub solo es un sistema de administración gestión y facturación de clientes ISP, es decir solo se conecta por medio de la API del RB para agregar clientes, suspender servicios, activarlos ect. En pocas palabras no administramos su Red, ni menos su IP pública. Ya que como menciono si tienes IP Publica asignada en el RB y no tienes un buen Firewall, vas a tener estos problemas.

A continuación te ayudamos a cómo detectar este problema y como solucionarlo.

Revisar vulnerabilidad desde el RB y Solucionarlo.

Revisar vulnerabilidad

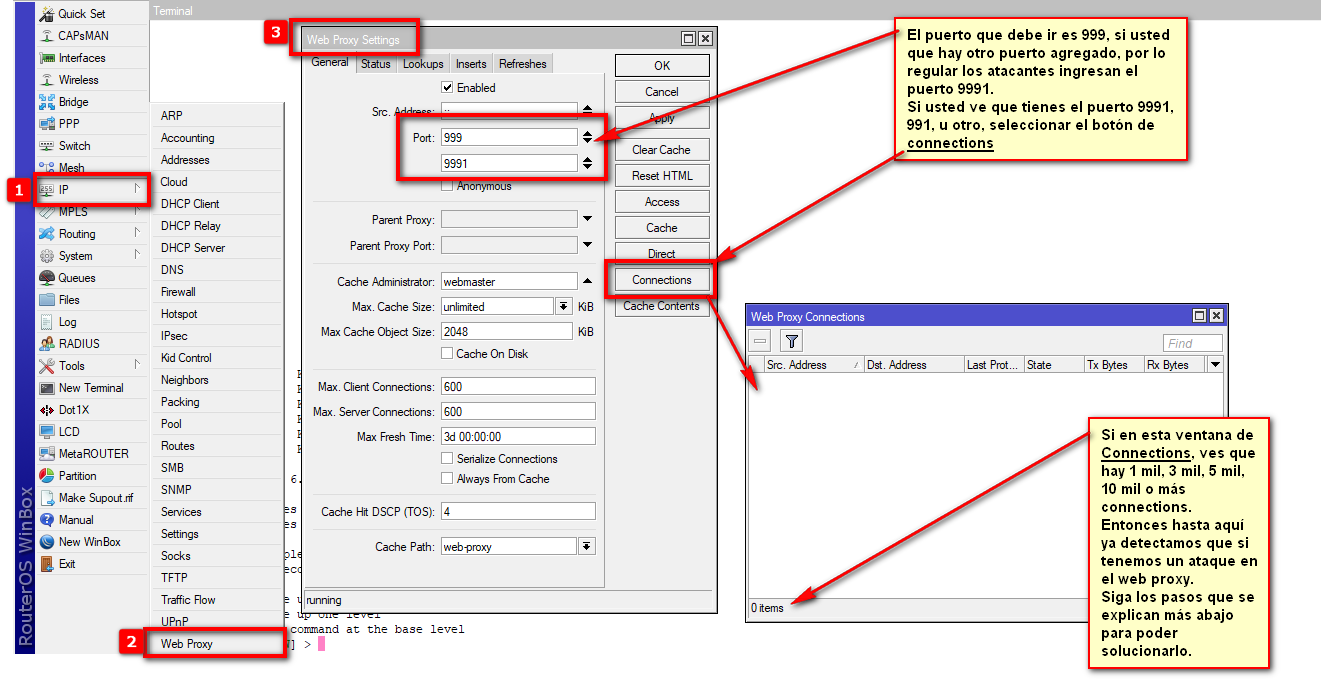

Ir a IP/ Web Proxy

En esta ventana de settings lo que nos importa son las opciones: Enabled, Port, Connections

Port. Aquí siempre debe de ir el puerto 999 si usted ve un puerto != diferente a 999, es decir 991, o cualquier otro. entonces aquí ya tenemos una pista de que un atacante ingreso un puerto != 999.

Connections. Si ya detectactamos que hay otro puerto ingresado aparte del 999, tenemos que seleccionar esta opción de connections. Si usted aquí ve unas 1 mil, 3 mil, 5 mil, 10 mil conecctions al momento, entonces aqui ya tenemos este problema como le mencione más arriba, es algo tonto tener esas conections al momento, al menos que tengas 50 mil clientes en esa RB. Esto pasa porque los atacantes simulan con script ser clientes que salen desde su ip publica ya que esto lo hacen para su beneficio. Entonces el minimo de connections debe ser por lo regular son 20, 50, 100, o hasta 300 connections al momento que ya es mucho al menos que tengamos 1000 clientes en esa RB.

Entonces si ya detectamos que en Port tenemos otro puerto diferente a 999, y que en connections tenemos el problema de 1 mil, 3 mil, 5 mil, 10 mil conecctions al momento, hasta aquí ya detectamos el segundo problema. Siga los pasos continuación sobre cómo solucionarlo.

Entonces si ya detectamos que en Port tenemos otro puerto diferente a 999, y que en connections tenemos el problema de 1 mil, 3 mil, 5 mil, 10 mil conecctions al momento, hasta aquí ya detectamos el segundo problema. Siga los pasos continuación sobre cómo solucionarlo.

Solución.

1Instalar de nuevo las reglas de bloqueo de WispHub, te puedes guiar de este manual.

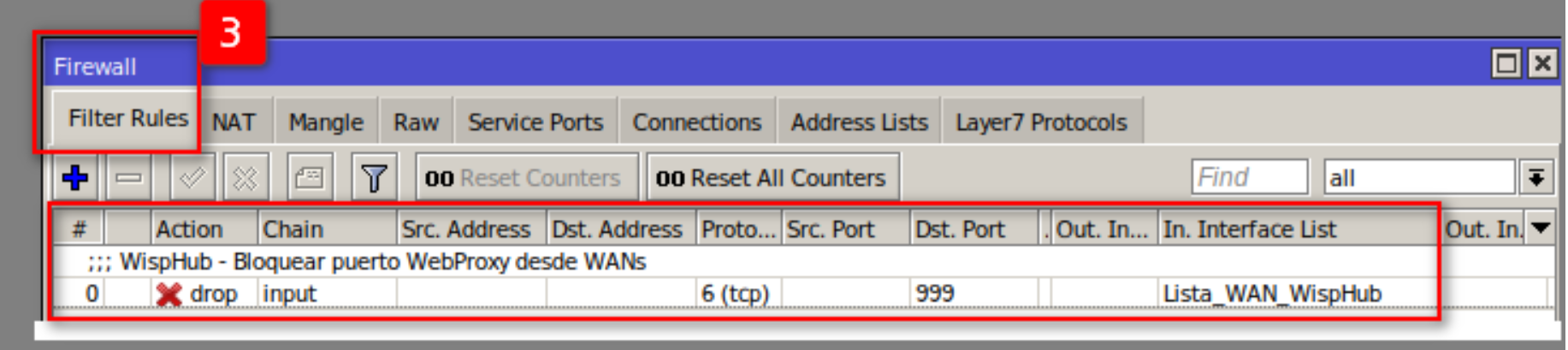

2Ir a IP/Firewall/Filter Rules

Si ya hicimos el paso 1, aquí WispHub ya ingreso 2 reglas adicionales las cuales si las analizamos, hace lo siguiente: Que solo va a permitir conneciones proxys a clientes LAN, es decir solo las ips Lans que estén en nuestro RB podrán usar el Web Proxy. Ya las ips que vengan de afuera queriendo usar el web proxy no se los va a permitir.

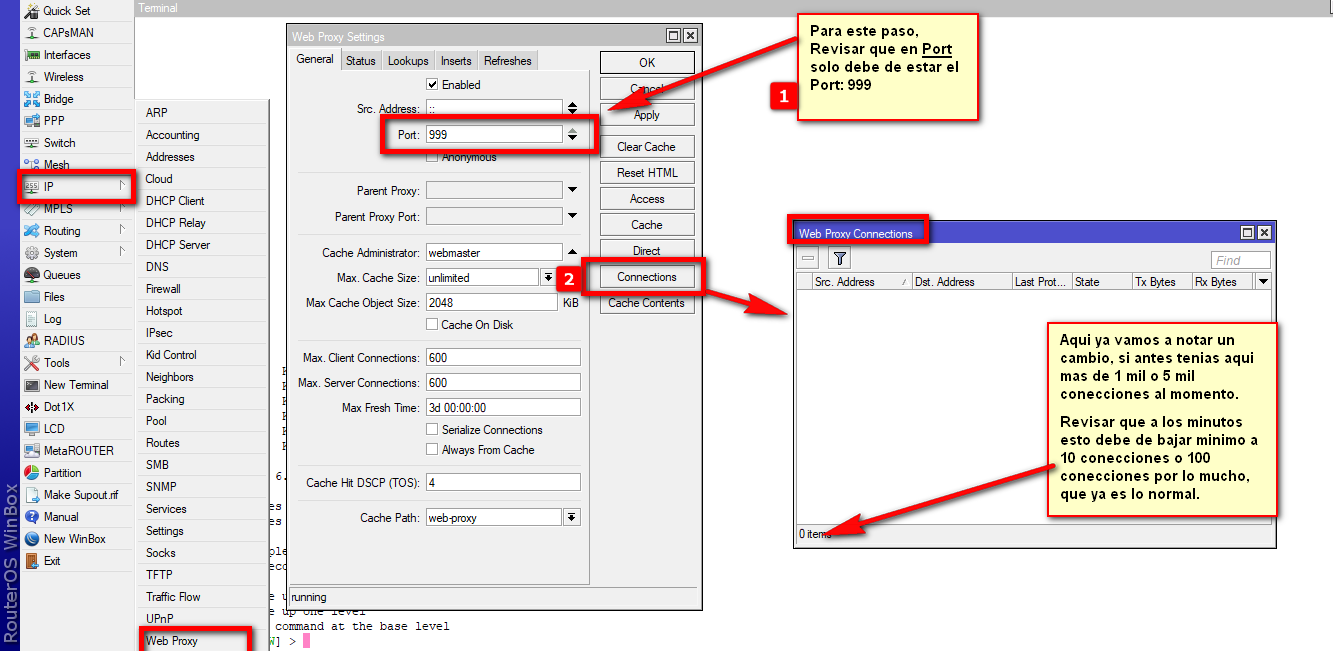

3Ir de nuevo a IP/Web proxy

En Port. Si ya hicimos el paso 1 y verificado el paso 2, los puertos desconocidos los va a bloquear por ende solo va a dejar el puerto 999, es decir si antes teníamos el puerto 9991, 991 u otro, la regla los va a quitar y solo va a dejar el puerto 999.

Si nos vamos a Connections si antes teníamos las 1 mil, 5 mil, 10 mil connectiones, veremos que conforme pasan minutos esto ira bajando a 10 conecciones o 100 coneciones por lo mucho. Esto porque las reglas que se agregaron en el Filter Rules ya no está permitiendo que IPs ramdom que vengan de afuera usen el web proxy de forma masiva spam..

4Quitar IP Publica de la lista negra.

Si tú tenías el problema en que tus clientes de tu red no pueden ingresar a Netfix, o que Google les pide capcha. Aquí seria esperar a que el servidor de Nefilx y Google te quite tu IP pública de su lista negra.

Y igual puedes contactar con el proveedor que te vende y administra tu IP pública para que te ayude quitar tu IP Pública de la lista negra, por lo regular ellos la pueden quitar de la lista negra o en casos extremos, la única solución seria que te proporcione otra IP Pública para que ya tus clientes puedan ingresar a Netfilx. Si te dan otra IP Pública, Procura ya tener un buen Firewall para estos temas y hacer el paso 1,2,3 de arriba para que ya te no te vuelva a pasar.

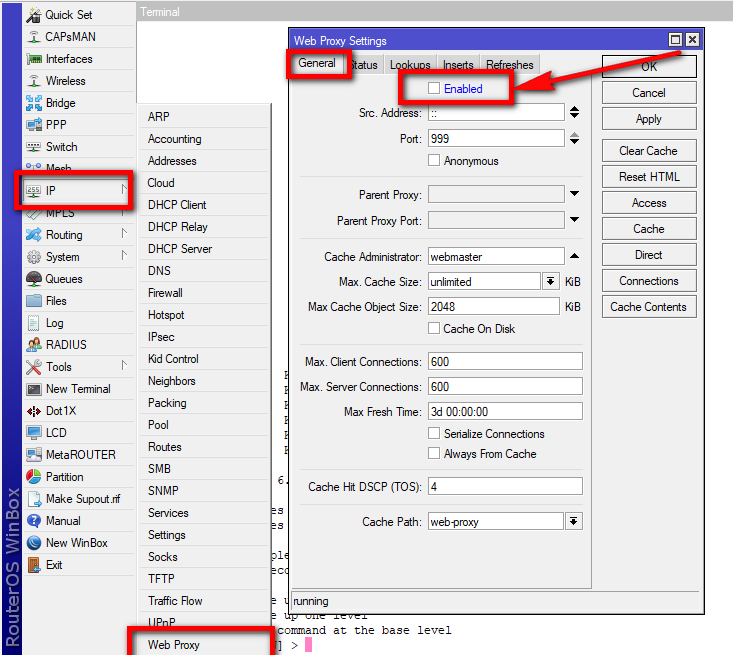

5Opcional

Si eres nuevo en esto y se te dificulta mucho o no tienes conocimientos avanzados de firewall y no quieres lidiar con estos dolores de cabeza. Te recomendamos apagar el Web proxy, para que de esta manera ningún bot, virus entre por el proxy y te ocasione estos problemas sin que te des cuenta.

Solo que la desventaja de apagar el web proxy, tus clientes ya no podrán ver el aviso de corte y de pago. Es decir las reglas de corte de servicio van a seguir funcionando y cortando a clientes Morosos, solo que ya no les va a redirigir el aviso de corte de servicio.

22 de Febrero de 2020 a las 11:26 - Visitas: 10634